网络可见性产品乐动 赞助西甲

乐动体育菠菜Garland Technology通过提供完整的网络TAP(测试访问点),内联旁路和数据包经纪产品的平台来确保完整的数据包可见性。乐动 赞助西甲

可见性解决方案

乐动体育菠菜Garland Technology致力于教育具有牢固的网络可见性和访问基础的好处。通过提供此洞察力,我们可以保护您的网络及以后的数据安全性。

乐动体育 南安普顿合作伙伴

乐动体育菠菜Garland Technology的资源库免费使用白皮书,电子书,用例,信息图表,数据表,视频演示等。

博客

Tak Into Togen Togle Blog提供了有关网络访问和可见性的最新新闻和见解,包括:网络安全,网络监控和设备连接以及来自行业专家和技术合作伙伴的来宾博客

伙伴

我们广泛的技术伙伴关系生态系统在网络安全,监视,应用程序分析,取证和数据包检查方面解决了关键问题。

乐动体育 足球快讯

乐动体育菠菜Garland Technology致力于质量和可靠性的高标准,同时为全球企业,服务提供商和政府机构提供最大的经济解决方案。

了解更安全的工业网络的OT框架和标准

2021年4月,一次勒索软件攻击关闭了美国最大的管道网络。殖民管道提供了近50%的东北能源需求,几乎损失了100 GB的专有数据。鉴于主要燃料分销网络的多天关闭,NIST网络安全框架(NIST CSF)正在能源利益相关者之间产生新的兴趣。

迄今为止,勒索软件对能源行业的攻击继续繁殖,以弱势IT系统为目标,以使关键的能源基础架构能够丧失能力。令人不安的是50%对全球能源基础设施的攻击发生在美国。

关键基础设施部门的大多数组织(47.8%)映射他们的控制系统到NIST CSF。其他流行的框架包括IEC 62443(32%),NIST 800-53(31.5%),NIST 800-82(29.6%)和ISO 27000系列(29.1%)。但是,在过去的两年中,MITER ATT&CK®ICS框架已成为应对网络安全威胁的力量乘数,尤其是在石油和能源领域。

在探索MITER ATT&CK框架之前,我们将研究新的更新并概述广泛的工业合规性,包括保护关键基础设施部门的网络安全标准和框架。

管道网络防御:NISTIR 8374和API STD 1164之间的新的协同合作伙伴关系

2021年6月17日,NIST发布了其针对勒索软件管理的新网络安全框架(NISTIR 8374)的初步草案。9月,它制定了修订草案 - 公众对这份新草案的评论于2021年10月8日关闭。

NISTIR 8374提供了可行的路线图,以帮助组织应对并降低其对勒索软件攻击的敏感性。它概述了基本的网络安全控制和映射到NIST网络安全框架的五个要素:识别,保护,检测,响应和恢复。

勒索软件配置文件专门适合已经采用NIST网络安全框架和NERC-CIP(关键基础架构保护)标准的组织。

同时,为了强调能源部门确保国家关键基础设施资产的承诺,API发布了其标准(STD)1164的第三版on August 18, 2021. According to API Senior Vice President of API Global Industry Services (GIS) Debra Phillips, “The new edition API Std 1164 builds on our industry’s long history of... collaborating with the federal government to protect the nation’s vast network of pipelines and other critical energy infrastructure from cyber-attacks.”

第三版还与司法部新创建的目标保持一致勒索软件和数字勒索工作队。

新的NISTIR和API STD 1164更新是确保国家关键基础设施的强大手段。

MITER ATT&CK®ICS框架如何适合IT/OT安全环境

有效的治理蓝图可以加强组织对IT/与网络相关的风险的反应。

这是att&ck的地方®ICS框架出现了。这个新框架为建立成功的防御策略提供了基础策略和技术威胁演员使用。根据SANS 2021 OT/ICS网络安全调查,有47%的受访者利用MITER ATT&CK®ICS缓解IT/OT网络安全事件。

尽管NIST网络安全框架为识别和响应威胁提供了全面的治理结构,但它并没有为预测勒索软件行为,检测隐形侦察活动,隔离攻击或进行网络安全事件的验尸分析提供模板。但是,att&ck®ICS框架确实如此。

一起,NIST网络安全和ATT&CK®ICS框架是减轻能源部门IT/OT收敛风险的关键基础。

常见的网络安全标准工业团队将控制系统映射到

NIST网络安全框架(CSF):这是减轻组织的网络安全风险的五功能方法。它通常与以下标准结合在一起:

- ISA/IEC 62443:该框架旨在减少工业自动化和控制系统中的当前和未来安全漏洞。

- NIST 800-53:这些安全和隐私控制旨在支持联邦政府和所有关键基础设施。

- NIST 800-82:本指南提供了确保工业控制系统的路线图。

- ISO 27000系列:这些标准专注于帮助组织加强其信息安全实践。

- CIS关键安全控制:这些是一组动作,可帮助组织保护其数据抵抗网络攻击向量。

- NERC CIP:这些标准旨在保护我们的国家力量电网。

- NIS指令:该立法旨在加强整个欧盟的网络安全。

- MITER ATT&CK ICS框架:这是网络威胁参与者使用的策略和技术的全球知识基础。

- NISTIR 8374(草稿):本指南旨在帮助组织管理勒索软件攻击的风险。

其他框架包括:

- GDPR:该立法涉及欧盟的数据隐私和安全。

- 网络安全成熟度模型认证:一项评估计划,该计划衡量了支持国防部国防工业基础的300,000多个组织的网络安全流程的成熟度。

- C2MC(网络能力成熟度模型):该工具评估了美国所有关键基础设施部门的网络安全实践的强度。

- NIS指令,ANSI/AWWA G430-14:该标准定义了针对我们国家废物和废水设施的保护安全计划的最低要求。

- 卡塔尔ICS安全标准:该标准强调了卡塔尔工业自动化系统的安全控制。

- 化学设施抗恐怖标准(CFAT):该监管计划针对美国高风险化学设施的安全性。

- ENISA保护ICS(EU)指南:本手册是减轻欧盟工业控制系统攻击的指南。

如何部署正确的资产管理,威胁检测和响应工具促进更安全的工业网络

为了令人满意地遵守这些重要的OT合规性,与能源相关的组织必须部署正确的资产管理,威胁检测和响应工具。

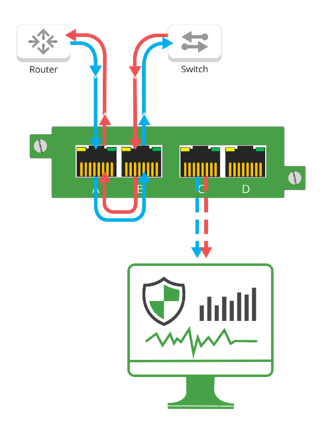

今天,获得全资产可见性对于发现和管理,从网络TAPS(测试访问点)提供的100%数据包可见性开始。依靠开关跨度或镜子端口不会在当今的环境中削减它,因为它们不是为连续监控而设计的。

完全可见性是有效网络安全的基础威胁检测和响应解决方案。由于能源部门的融合/OT收敛,威胁检测和响应比以往任何时候都更为重要。例如,允许石油和天然气公司在离岸钻机上远程监控工人安全的IoT传感器依赖于Internet连接,该连通性提供了危害基础设施的多种安全漏洞。

工业团队转向网络水龙头以提供数据包的可见性,这不仅是因为在跨度上具有明显的优势,而且还因为它们易于部署,坚固耐用的插件设备,这些设备是被动的或失败的,并且不会影响当前配置。添加网络水龙头以提供24/7/365的网络流量的全面副本,这些副本是安全的,可以提供单向以及媒体转换和流量聚合选项。所有旨在使资产库存和威胁检测工具部署无缝的旨在确保满足合规性和安全标准。

希望添加网络TAP可见性以满足合规性,但不确定从哪里开始?加入我们进行简短的网络设计 - 咨询或演示。没有义务 - 这就是我们喜欢做的。